Sobre la Gestión de Riesgos en la Tercerización de Servicios de Tic en las Administraciones Tributarias

La transformación digital de las administraciones tributarias (AT) ha incrementado significativamente la dependencia de servicios tecnológicos especializados, muchos de los cuales son provistos por terceros. Infraestructura en la nube, desarrollo y mantenimiento de sistemas core y secundarios, centros de datos, servicios de ciberseguridad, facturación electrónica (en especial con el uso de PACs[1]), soluciones analíticas y de inteligencia artificial son ejemplos de funciones frecuentemente tercerizadas total o parcialmente.

Se recurre a proveedores por dos motivos principales: para que realicen un trabajo que la institución decidió no hacer internamente y cuando la institución no puede realizar el trabajo eficazmente o de manera tan rentable como los proveedores.

Si bien la tercerización puede aportar eficiencia, acceso a conocimiento especializado y escalabilidad, también introduce riesgos operativos, tecnológicos, legales y estratégicos que deben ser gestionados de manera sistemática.

En el contexto tributario, estos riesgos adquieren una relevancia particular debido a tres factores estructurales:

- Criticidad de los sistemas: los servicios TIC soportan procesos esenciales para las AT. Una interrupción puede afectar directamente la movilización de recursos públicos.

- Sensibilidad de la información: las AT gestionan datos fiscales, financieros y personales de alta confidencialidad, sujetos a leyes de sigilo fiscal y de protección de datos, cuya exposición puede generar daños reputacionales e institucionales severos.

- Dependencia tecnológica creciente: la digitalización avanzada implica que la continuidad del negocio tributario depende cada vez más de la estabilidad y seguridad de la infraestructura tecnológica.

En este escenario, la gestión de riesgos de servicios tercerizados no debe limitarse a la administración contractual, sino que debe de integrarse al marco general de gestión de riesgos institucional, alineado con buenas prácticas internacionales como ISO 31000, ISO/IEC 27001, COBIT e ITIL, así como con los principios de gobernanza promovidos por organismos multilaterales.

Normas / buenas prácticas internacionales relevantes

La gestión de riesgos en la contratación de servicios tercerizados de TIC puede ser ancorada en normas y buenas prácticas internacionales de gestión de riesgos. A continuación, se describen dos de las más importantes.

- ISO 31000 e ISO/IEC 27001[2]

La norma ISO 31000:2018 (“Risk Management – Guidelines”) establece principios, un marco y procesos para la gestión de riesgos, proporcionando directrices internacionales para identificar, evaluar y mitigar incertidumbres en organizaciones de cualquier tamaño. No es certificable, pero promueve una cultura de gestión de riesgos e integra su tratamiento en la toma de decisiones estratégicas y operativas. Es aplicable a todos los procesos de gestión de riesgos de una AT.

Por su parte, la norma ISO/IEC 27001:2022 (“Information security, cybersecurity and privacy protection — Information security management systems – Requirements”) es el principal estándar internacional para sistemas de gestión de seguridad de la información (SGSI) y es certificable.

En el contexto de este documento, destaca su Anexo “A 5.19 – Seguridad de la información en las relaciones con los proveedores”, que establece la obligación de evaluar los riesgos asociados al uso de productos y servicios de terceros (incluidos servicios en la nube), así como su impacto en el cumplimiento de los requisitos de seguridad de la información.

En consecuencia, una política adecuada debe definir la segmentación de proveedores, los criterios de selección, los mecanismos de gestión, las estrategias de salida y el control de los activos de información asociados, con el fin de mitigar riesgos sin afectar los objetivos del negocio.

Segmentación de proveedores

En gestión de riesgos, la segmentación de proveedores consiste en clasificarlos según el nivel de riesgo y criticidad que representan para la organización, de modo que el nivel de control, monitoreo y exigencia contractual sea proporcional a ese riesgo. Este enfoque es recomendado en todas las normas y buenas prácticas aquí mencionadas.

La segmentación permite priorizar supervisión, asignar recursos de control, definir requisitos contractuales diferenciados y focalizar auditorías.

La segmentación suele basarse en cinco dimensiones principales:

- Criticidad del servicio

- Impacto en continuidad operativa

- Acceso a información sensible

- Dependencia tecnológica

- Riesgo financiero o reputacional

Seguridad y otros aspectos relevantes

Conforme a Holloway (2025), las organizaciones maduras integran la seguridad de la información de proveedores dentro de un marco más amplio de gestión de relaciones, evitando centrarse exclusivamente en la seguridad e incorporando aspectos como desempeño, continuidad, cumplimiento normativo, sostenibilidad y alineación estratégica.

Asimismo, la norma ISO/IEC 27001 promueve que las políticas relacionadas con proveedores se adapten a funciones específicas del negocio, en lugar de basarse en un enfoque general de gestión de proveedores.

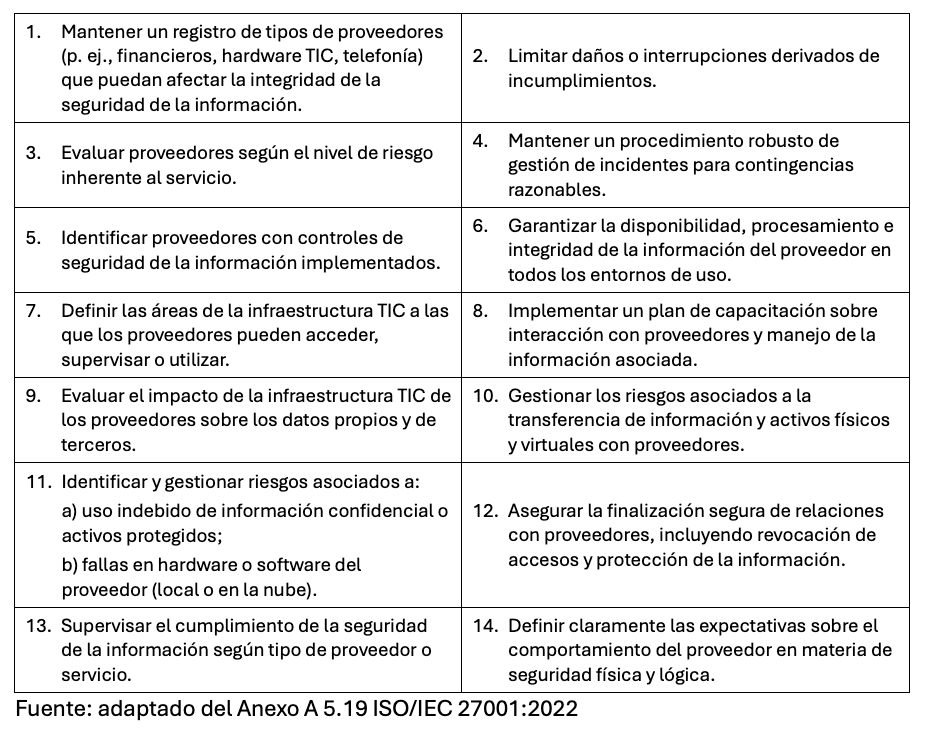

El Anexo A 5.19 de la norma propone 93 controles divididos en 14 categorías, conforme resumido en Holloway (2025):

No todos los controles deben aplicarse automáticamente, pero sí deben ser evaluados. La recomendación es generar un documento denominado Declaración de Aplicabilidad (Statement of Applicability) que:

- Identifica los riesgos (evaluación de riesgos);

- Indica se el control es aplicable o no;

- Justifica las decisiones (especialmente las exclusiones);

- Como se implementa (caso sea aplicable).

Un ejemplo de este documento (en inglés), preparado para una empresa de gran tamaño, puede encontrarse en el siguiente enlace: http://bit.ly/4s9STGe .

- COBIT 2019:

En el Modelo COBIT, la gestión de proveedores es tratada en los objetivos de gestión APO010[1] – “Proveedores gestionados”, que tiene por objetivo gestionar las relaciones con proveedores de TIC para asegurar que los servicios entregados contribuyan con los objetivos del negocio, controlando riesgos, costos y desempeño. Está estructurado en cinco prácticas de gestión:

- APO010.01 – Identificar y evaluar relaciones y contratos con proveedores

Establecer una estrategia de tercerización y gestión de proveedores alineada con los objetivos del negocio y de TIC.

Incluye: definir servicios a externalizar o mantener internamente; establecer políticas; definir criterios de selección y segmentación; identificar proveedores estratégicos y críticos; y establecer principios de contratación y gobernanza.

Resultado: marco institucional de gestión de proveedores, incluyendo un catálogo.

- APO010.02 – Seleccionar proveedores

Establecer un proceso estructurado de evaluación y selección, incluyendo due diligence.

Incluye: definir requerimientos; evaluar propuestas (RFP/RFQ); analizar riesgos; evaluar capacidades técnicas y financieras; verificar cumplimiento normativo y de seguridad; y seleccionar con criterios transparentes.

Objetivo: asegurar que los proveedores cumplan los requisitos del negocio y de TIC.

- APO010.03 – Gestionar relaciones y contratos con proveedores

Mantener relaciones efectivas durante el ciclo de vida del contrato, asegurando flexibilidad ante cambios del negocio (especialmente en contextos tributarios).

Incluye: asignar responsables; establecer comunicación; gestionar conflictos; coordinar actividades; y fomentar colaboración.

Objetivo: asegurar una interacción efectiva con los proveedores.

- APO010.04 – Gestionar el riesgo de los proveedores

Identificar y controlar riesgos asociados a proveedores de TIC, en conexión con EDM03 (Optimización del Riesgo).

Incluye: evaluar riesgos operativos y tecnológicos; dependencia (vendor lock-in); seguridad de la información; continuidad del servicio; concentración de proveedores; e integración en la gestión de riesgos institucional.

Objetivo: reducir la exposición a riesgos de la tercerización.

- APO010.05 – Supervisar el desempeño y cumplimiento de proveedores

Supervisar el cumplimiento de los niveles de servicio acordados.

Incluye: monitorear SLA; evaluar KPIs; revisar contratos; gestionar incumplimientos; evaluar valor entregado; y promover mejora continua.

Objetivo: garantizar servicios de calidad alineados con las necesidades del negocio.

Alerta

El objetivo de gestión APO010 es complementado por el APO012, “Riesgo administrado”.

COBIT recomienda no limitar la evaluación únicamente al cumplimiento de los indicadores técnicos (SLA), sino también considerar el valor de negocio efectivamente generado por el servicio. En una AT, esto puede reflejarse en preguntas como, por ejemplo: ¿El servicio suministrado por el proveedor contribuyó efectivamente a facilitar que los contribuyentes cumplieran oportunamente con sus obligaciones de pago?

Conclusión

ISO/IEC 27001 y COBIT abordan la gestión de riesgos de proveedores desde enfoques complementarios: la primera se centra en los controles de seguridad de la información, mientras que COBIT (APO10) enfatiza la gobernanza y la gestión estratégica del portafolio de proveedores TIC. Su aplicación conjunta permite cubrir tanto riesgos de seguridad como operativos y estratégicos asociados a la tercerización tecnológica.

Adicionalmente, otros marcos pueden complementar este enfoque, como NIST SP 800-161r1 (“Prácticas de gestión de riesgos de ciberseguridad en la cadena de suministro”) y ITIL 4 (práctica “Gestión de proveedores”).

Las AT deben considerar también la creciente incorporación de Inteligencia Artificial (IA) en la gestión de riesgos, incluyendo los servicios tercerizados de TIC. Aunque la IA ofrece ventajas como monitoreo automatizado, evaluación continua del desempeño y análisis predictivo, introduce nuevos riesgos que deben gestionarse, tales como la transparencia en su uso, el control de los datos de entrenamiento, la explicabilidad de las decisiones automatizadas y la asignación de responsabilidades ante errores o fallas.

Bibliografía recomendada:

Aflakhah, E., Soewito, B. (2024). Assessing Information Security Using COBIT 2019 And ISO 27001:2013. Journal of System and Management Sciences. Vol. 14 (2024) No. 3, pp. 127-145. Disponible en: https://www.aasmr.org/jsms/Vol14/No.3/Vol.14.No.3.08.pdf

Holloway, D. (2025). ISO 27001:2022 Annex A 5.19 – Information Security in Supplier Relationships. ISMS Online. Disponible en: https://www.isms.online/iso-27001/annex-a-2022/5-19-information-security-supplier-relationships-2022/

Metin, B., Sevim, S., Wynn, M. (2025). Cybersecurity Strategy Development: Towards an Integrated Approach Based on COBIT and ISO 27000 Series Standards. Disponible en: https://www.mdpi.com/2305-6703/5/4/33

Referencias:

[1] Informaciones resumidas sobre los APO (Align, Plan. Organize) de COBIT 2019 pueden ser encontradas en: https://4matt.com.br/es/cobit-2019-alinhar-planejar-e-organizar-apo

[1] Proveedor Autorizado de Certificación

[2] Disponibles para adquisición en https://www.iso.org/standard/65694.html (ISO 31000:2018) y https://www.iso.org/standard/27001 (ISO/IEC 27000:2022). Las entidades normativas de algunos países proveen traducciones o adaptaciones locales para estas normas.

49 total views, 49 views today